Im heutigen Zeitalter ist es schwer von Manipulationsversuchen verschont zu bleiben. Es wird immer noch sehr viel schlechtes im Internet praktiziert und das Unwissen von Leuten wird schamlos ausgenutzt. Mit diesem Artikel möchten wir Ihnen einige Methoden vorstellen und wie Sie sich davor schützen können.

Inhaltsverzeichnis

Kontodaten durch Phishing

Phishing (eine Abwandlung von dem englischen „fishing“) hört sich erst einmal so an, als ob der nächste Angelausflug bevorsteht und tatsächlich hat es sogar mit dem Verb „fischen“ zu tun, werden hierbei jedoch nicht Fische sondern Menschen an den Haken genommen.

Im digitalen Zeitalter besitzt so gut wie jeder eine E-Mail-Adresse, denn diese wird im Internet für die meisten Dienstleistungen benötigt. Soziale Netzwerke wie Facebook, die Nutzung des Smartphones oder im Allgemeinen um E-Mails zu empfangen und zu verschicken. Vereint man die regelmäßig genutzten Dienste entsteht ein doch schon sehr persönlicher und intimer E-Mail-Account.

Da im Internet genügend Anonymität herrsch, gibt es natürlich auch Personen die so etwas ausnutzen möchten um Geld zu verdienen. Phishing Mails zielen darauf ab den Nutzer in die Irre zu führen. Im Namen bekannter Firmen wie PayPal, Apple oder Blizzard wird der Nutzer gerade so genötigt auf einen Link zu einer gefälschten Webseite zu klicken, um die Login-Daten des Accounts abzufangen um diesen dann zu verkaufen oder Transaktionen durchzuführen.

Wie erkenne ich Phishing E-Mails?

In vielen Fällen ist es gar nicht so leicht Phishing E-Mails von echten E-Mails zu unterscheiden, denn die Leute dahinter werden immer besser und lassen die Mails natürlich so gut wie möglich aussehen. Nichts desto trotz gibt es einige Merkmale auf die Sie achten können, um herauszufinden, ob es sich um eine echte Nachricht der Firma handelt.

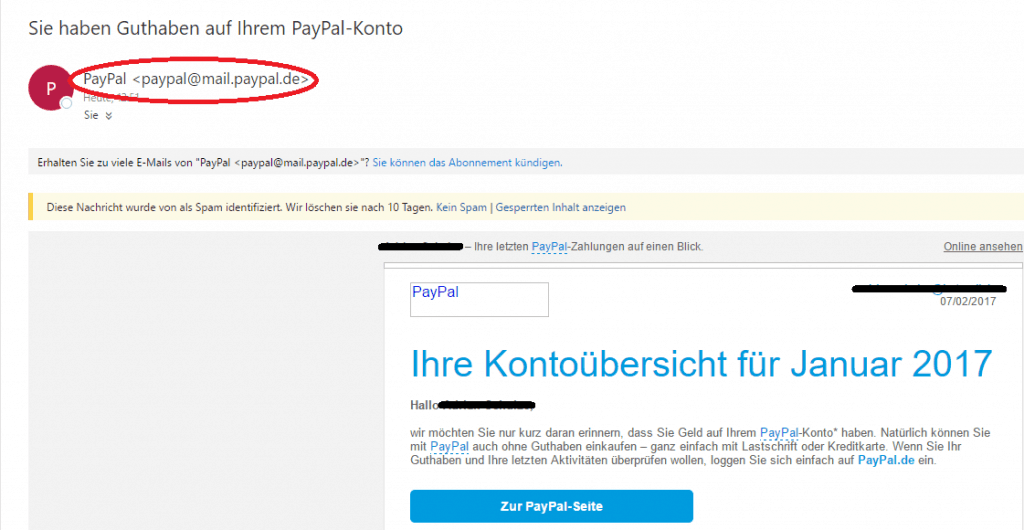

Absender

Ein guter Indikator für eine gefälschte E-Mail ist der Absender. Das Beispielbild zeigt eine relativ gut gefälschte Phishing E-Mail von „PayPal“. Würde es sich hierbei um eine echte E-Mail handeln, würde die Absender-Adresse allerdings mit @paypal.de aufhören und nicht wie hier mit @mail.paypal.de. Auch wurde diese Nachricht direkt von Microsofts Outlook mit einem „Spam“ Tag gezeichnet und als Phishing E-Mail erkannt.

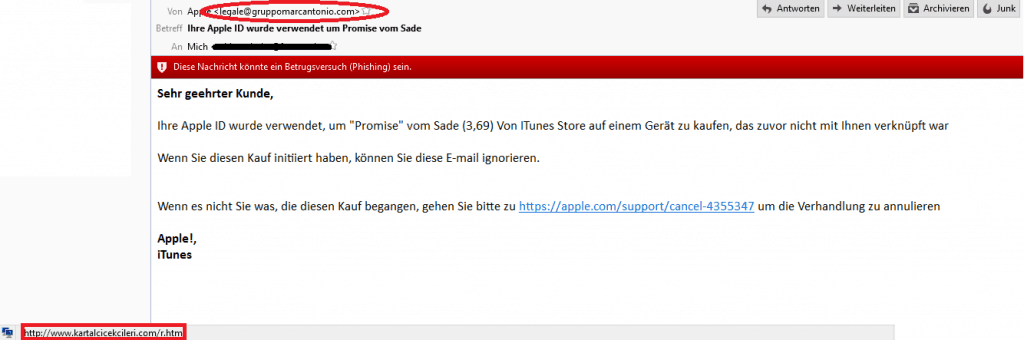

Dubiose Links

In dem zweiten Beispiel haben wir eine etwas schlechter umgesetzte Phishing E-Mail. In der heißt es, dass eine App über die Apple-ID gekauft wurde. Jeder der so eine besitzt wird in diesem Fall erst einmal stutzig werden. Abgesehen von dem dubiosen Aussehen der Mail könnte es ja tatsächlich sein, dass sich irgendwer Zugang zu dem Apple Account verschafft hat und damit Schabernack treibt.

Hier erkennen wir allerdings auch wieder durch das erste Erkennungsmerkmal, dem Absender, eine völlig wirre E-Mail-Adresse. Offizielle Apple E-Mails enden mit @apple.com, womit dieser Absender also rein gar nichts zu tun hat. Zweitens können wir auf den im Text enthaltenen Link schauen (Achtung: Nicht anklicken!). Halten Sie lediglich den Mauszeiger über dem Link (das sog. hovern). Nun können wir in E-Mail-Programmen und im Browser (im Beispiel wird Thunderbird verwendet) unten links die mit HTML-Code maskierte Webseite sehen.

Diese hat ebenfalls rein gar nichts mit Apple zu tun und sollte möglichst gemieden werden.

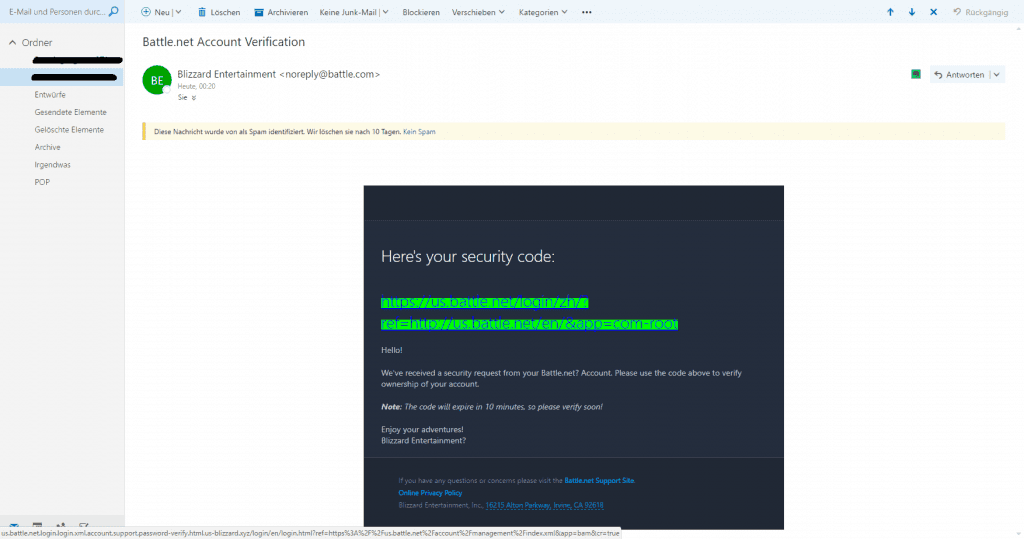

Schnell erkennbar

Das vorletzte Beispiel ist eine Phishing E-Mail* von dem US-Videospielehersteller Blizzard. Sofort fällt die schlechte Formatierung und der englische Text auf. Jeder der bei dem Hersteller ein Account hat weiß, dass die Hacker besonders aggressiv vorgehen um an die Daten der Nutzerprofile zu gelangen.

Auch hier lässt sich die Echtheit wieder relativ schnell Überprüfen. Der Absender heißt zwar „Blizzard Entertainment“, allerdings müsste die Absender-E-Mail-Adresse mit @battle.NET aufhören. Lässt man außerdem die Maus wieder über den Link in der E-Mail „schweben“ (hovern) sieht man unten links im Browser einen sehr dubiosen Hyperlink.

*Diese E-Mail befand sich bereits im SPAM-Ordner, sodass sie eigentlich gar nicht gesehen wird. Dies dient lediglich zur Schaustellung, denn nicht immer werden Phishing E-Mails auch in den SPAM-Ordner gelegt.

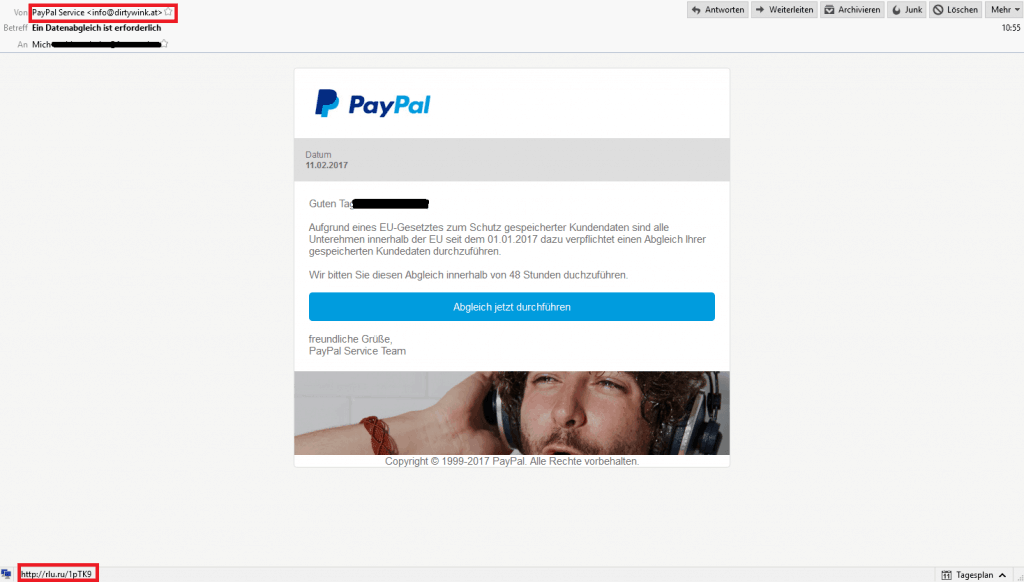

PayPal – noch eine Version

Beim Schreiben dieses Beitrages erhielt ich noch eine Phishing E-Mail, die qualitativ sogar noch um einiges höher war.

Schnell erkannt – Gefahr gebannt. Der Absender ist alles andere als PayPal und sollte deshalb direkt gemieden werden. Die E-Mail sieht an sich sehr professionell aus und könnte so auch wirklich von PayPal stammen. Hovert man allerdings wieder mit der Maus über den Button sieht man unten links eine sehr ungewöhnliche Webseiten-Adresse.

Wie schütze ich mich vor Phishing E-Mails?

Leider entwickeln sich auch Phishing E-Mails tagtäglich weiter, so dass es keinen hundert-prozentigen Schutz gibt. E-Mail Anbieter wie Microsoft, Google, GMX und viele weitere können den größten Teil solcher E-Mails bereits filtern, sodass nur noch wenige in dem eigentlichen Posteingang landen.

Um zukünftige E-Mails zu blockieren sollte erst einmal der Absender in einer Suchmaschine eingegeben werden, gibt es bereits Fälle von Phishing oder handelt es sich dabei um eine nicht offizielle E-Mail-Adresse, sollte der Absender als Spam gekennzeichnet und in den Papierkorb bzw. SPAM-Ordner verschoben werden. Diese werden dann in eine große Spam-Datenbank des Anbieters aufgenommen und ausgewertet.

Black- und Whitelisting

Einige E-Mail Provider bieten das sogenannte Black- bzw. Whitelisting an. Unbekannte oder sogar störende E-Mail-Adressen können zu einer Blacklist hinzugefügt werden, um zukünftige Nachrichten zu blockieren. Möchte man nur Nachrichten von vertrauten Absendern erhalten bietet sich eine Whiteliste an, in die nur bekannte E-Mail-Adressen eingegeben werden und alles andere ausgesperrt wird.

Vorsicht und Bauchgefühl

Seien Sie bei jeder E-Mail stutzig und überlegen Sie erst einmal, ob der Inhalt wirklich stimmen kann. Besser einmal zu viel nachgeschaut, als wenn der Account kompromittiert wurde.

Ernstfälle: Was Sie machen können wenn Sie betroffen sind

Wer kennt das nicht: man lädt sich eine Datei im Internet herunter und sofort schlägt das Antiviren Programm aus. Das System ist auf einmal sehr träge und lässt sich nur noch eingeschränkt bedienen. Im schlimmsten Fall verbreitet sich die infizierte Datei über den kompletten Rechner und zwingt das Antiviren Programm, ebenso wie den Computer, in die Knie. Solche Dateien können in den meisten Fällen nur durch eine komplette Formatierung der Festplatte wieder entfernt werden und genau in diesem Moment fällt Ihnen ein, dass Sie gar keinen Recoverydatenträger angefertigt haben, wodurch die Zurücksetzung des Systems durch eine Wiederherstellung nicht möglich ist und der Verlust aller wichtigen Dokumente und Dateien unausweichlich wird.

Damit so etwas nicht mehr passiert, dient dieser Beitrag als Vor- und Nachsorge, um seinen Computer effektiv vor Viren, Trojanern, Keyloggern, Malware und anderer Schadsoftware zu schützen.

Aktuelle Fälle: Warum man besonders aufpassen sollte, was man herunterlädt

Mit Sicherheit haben Sie mitbekommen, dass in den letzten Jahren der sogenannte „Bundestrojaner“ im Internet und auf vielen Computern verbreitet wurde. Dieser forderte den Geschädigten auf, einen gewissen, meist dreistelligen Betrag auf ein Konto zu überweisen, damit der gesperrte Computer wieder freigegeben wird. Durch eine äußerst kluge Programmierung des Trojaners, bedurfte es vielen und meist sehr komplexen Schritten, um die Kontrolle über sein System zurück zu erlangen. Dem größten Teil der Infizierten stand dabei meist nur die Bezahlung oder die komplette Formatierung des Computers bevor.

Neueste Sicherheitsupdates für Browser sollen indessen das Downloaden von Viren signifikant verringern. In Googles Browser „Chrome“ bedarf es nun immer einer zusätzlichen Bestätigung des Downloads, wenn der Hersteller nicht in der Datenbank als vertrauenswürdig gelistet ist.

Der generelle Hinweis zur Vorsicht beim Downloaden von Dateien darf auch hier deshalb nicht fehlen. Laden Sie auf gar keinen Fall Daten von Firmen, Personen oder Pseudonymen, die Sie nicht kennen, oder bei denen die Antiviren Programme ausschlagen, herunter. Vermeiden Sie zudem Torrent oder Tauschbörsen, da Dateien dieser Plattformen eine hohe Wahrscheinlichkeit an Viren aufweisen.

Was können Betrüger mit einer Schadsoftware bei meinem System anstellen?

Im schlimmsten Falle werden Bankdaten, persönliche Informationen und sensible Daten ausspioniert und belastet. Keylogger können alles, was über die Tastatur geschrieben wird über das Internet abfangen. Trojaner können sogar Skype Gespräche, Webcams, Kontoinformationen und den Desktop ausspionieren. Der Infizierte kann somit ganz einfach, während er gerade am Computer ist, beobachtet werden ohne dass dieser es bemerkt.

Haben Sie außerdem schon mal von Bot-Netzen gehört? Das sind eigenständige Netzwerke, bestehend aus sehr vielen Computern, die durch wenige Personen gesteuert werden, um Firmen, Privatpersonen oder sogar Banken zu schaden und illegale Aktivitäten auszuüben. Meist bestehen diese aus einer Vielzahl an, mit Schadsoftware infizierten Computern von ahnungslosen Personen, die nicht einmal wissen, dass ihr System unter der Kontrolle von Betrügern steht.

Private Daten im Internet und auf dem Computer – Regeln die aufgestellt werden sollten

Geben Sie möglichst so wenig Informationen, wie Sie können, über soziale Netzwerke preis. Schon die alleinige Aussage über einen Urlaub oder das Weitergeben privater Daten (Handynummer, Kontonummer inklusive PIN-Code oder E-Mail-Adressen) kann Sie in Schwierigkeiten bringen. Wie wir dank Edward Snowden erfahren haben, überwachen größere Regierungen ausgiebig Google Suchanfragen und Konten verdächtiger Facebook-Nutzer. Seien Sie also vorsichtig, mit dem was Sie dort preisgeben.

Passwörter, die mehrfach genutzt werden, bei unterschiedlichen Plattformen, sollten außerdem regelmäßig geändert werden. Sichere Passwörter sind klar definiert (Auszug aus unserem WLAN-Sicherheitsbeitrag):

Wichtig: „Ein sicheres Passwort besteht heutzutage aus 8 oder mehr Zeichen. IT-Experten raten sogar zu einem Passwort, welches 12 Zeichen oder länger ist. Ganz wichtig dabei ist, dass das Passwort aus einem Gemisch von Sonderzeichen, Zahlen und Buchstaben besteht.“

Ein weiterer Punkt ist die Sicherheit bei E-Mails. Niemand würde im echten Leben auf Sie zu kommen und Ihnen kostenlose Produkte, einen großen Geldbetrag oder einen Job, der sehr gut bezahlt ist und von Zuhause erledigt werden kann, anbieten. Genauso muss auch im Internet reagiert werden. Mit Daten, die dadurch gesammelt werden, wird somit eine enorme Summe an Geld verdient und die Person, die sich auf einen gut bezahlten Job freut, hat im Endeffekt nur mehr Probleme.

Anhänge von Spammails sollten durch das Antiviren Programm schnellstmöglich gelöscht werden. Oftmals versteckt sich nämlich ebenfalls Schadsoftware dahinter.

Halten Sie Ihren Computer aufgeräumt und tragen Sie ab und zu dazu bei, dass er schnell und sicher arbeitet. Popups im Internet suggerieren des Öfteren, dass „Ihr Computer langsam ist“ oder sich „Malware auf dem System gefunden“ wurde, was letzten Endes in einem Download einer mit Werbung belasteten Software resultiert. Unser persönlicher Tipp, um den Computer von Dateien zu befreien, die Ladezeiten und Ressourcen verbrauchen, ist das Programm „CCLEANER„. Damit lässt sich ganz einfach die Registry säubern, temporäre Daten löschen, womit die Performance des Computers steigt.

Halten Sie die Antiviren Programme möglichst immer auf dem neusten Stand

Antiviren Programme werden heutzutage fast täglich mit Updates gefüttert. Spezielle Firmen finden täglich Tausende von neuen Viren, die noch am gleichen Tag, an denen sie gefunden werden, von den meisten Sicherheitsprogrammen erkannt werden.

Auch führen die meisten Unternehmen eine Liste mit Internetseiten, die entweder durch unzählige User wegen Betruges gemeldet wurden oder durch einen Online Viren Scanner als Phishing oder infizierte Seite entlarvt wurden. Dies bedeutet, dass Sie bereits vor dem Besuch einer unseriösen Seite durch das Programm gewarnt werden.

Ebenfalls gibt es zu den meisten Standard Versionen bereits Sicherheitsaddons, die den E-Mail-Eingang filtern und überprüfen. Diese funktionieren hervorragend für Mozillas Thunderbird und Microsofts Outlook E-Mail Programm. So können zum Beispiel ganz einfach per Mausklick kyrillische und asiatische E-Mails gesperrt werden und Anhänge, bevor sie überhaupt erst gedownloadet werden, auf Schadsoftware überprüft werden.

Was tun, wenn der Computer bereits infiziert ist?

Hinweis: Die meiste Schadsoftware wird für das Windows Betriebssystem entwickelt, wodurch ca. 75% der Computer Benutzer weltweit betroffen sind. MacOS und Linux sind, dank einer zu geringen Nutzeranzahl und einer geschickten Programmierung, nur in sehr seltenen Fällen von Viren betroffen.

Wir haben hier 6 Schritte gelistet, die helfen sollten, einen klaren Kopf in solchen Situationen zu behalten:

- Internetverbindung trennen (ggfs. den Netzwerkstecker ziehen), um eine weitere Übertragung zu verhindern

- Mit dem Antiviren Programm anschließend eine komplette Untersuchung des Computers starten

- Sollte dies nicht weiterhelfen, muss der Computer unbedingt im Abgesicherten Modus gestartet werden, und eine erneute Untersuchung durchgeführt werden.

- In den meisten Fällen sollte die infizierte Datei nun löschbar sein, andernfalls muss über das Internet eines anderen Endgerätes nach dem Problem gesucht werden, denn in ca. 95% aller Fälle gibt es bereits eine Lösung.

- Nützt auch dies nichts, empfiehlt sich als letzte Lösung nur noch eine komplette Systemformatierung, damit nicht noch mehr Daten abgefangen werden.

- Ändern Sie sämtliche Passwörter von Konten, die im Internet benutzt wurden und verfolgen Sie, ob Ihr Bankkonto belastet wurde und lassen dieses gegebenenfalls sperren.

Vorsorge ist der beste Weg zur „Gesundheit“

Wie auch bei der Gesundheit des menschlichen Körpers gilt die Vorsorge im Computer-Bereich als eines der wichtigsten Punkte um sich wirksam vor Infizierungen zu schützen. Internet Browser, Antiviren Programme und das Betriebssystem sollten nach Möglichkeit immer auf dem neusten Stand gehalten werden. Regelmäßige Sicherheitsupdates verhindern das Eindringen über Sicherheitslücken, die häufig durch Unachtsamkeit entstehen.

Virendurchläufe sollten, wenn diese nicht automatisch vom Programm durchgeführt werden, möglichst alle 2-3 Tage unternommen werden. So können infizierte Dateien und Cookies sofort gelöscht werden, ohne viel Schaden anzurichten.

Ab und zu können auch die aktuellen Systemprozesse überprüft werden. Dazu geht man im Windows Taskmanager einfach auf den Reiter „Prozesse“ und schaut sich jeden einzelnen Prozess genau an. Sollte einer mit einem „Unbekannt“ deklariert sein, muss dieser unbedingt bei File.net (ein Anbieter, der eine Datenbank mit sämtlichen Prozessen besitzt) nach dem Ursprung untersucht werden. Stellt sich dabei heraus, dass es sich um einen Schadprozess handelt, sollte dieser schnellstmöglich beendet bzw. durch das Virenprogramm desinfiziert werden.

Das häufige Überprüfen der Systemstarts zeigt indessen, welche Programme mit dem Betriebssystem mitstarten und dadurch den Computer verlangsamen könnten. Dazu wird lediglich die Windows Taste + R gedrückt, wodurch sich das „Ausführen“ Fenster öffnet. Mit dem Befehl „MSCONFIG“ kommt man anschließend in die Systemkonfiguration (Achtung: Auf eigene Gefahr!). Gehen Sie danach auf den Reiter „Systemstart“. Nun sollte eine Liste mit den aktuellen Systemstarts vorliegen. Deaktivieren Sie sämtliche Programme, die nicht mit dem Betriebssystem starten sollen, und klicken Sie auf „OK“. Achten Sie jedoch darauf, dass es sich bei den Programmen nicht um wichtige Anwendungen, die für das Betriebssystem oder die Hardware benötigt werden, handelt. Hierbei können Suchmaschinen helfen.

Machen Sie regelmäßige Systemsicherungen, um dem Verlust von wichtigen Dokumenten und Dateien vorzubeugen, falls eine komplette Formatierung zu irgendeinem Zeitpunkt nötig sein sollte. Windows bietet dafür besondere Programme an, die mit nur wenigen Klicks das gesamte System speichern und auf Speichermedien wie CDs, externen Festplatten oder NAS-Server, sichern.

NAS-Server können außerdem eine besonders hohe Datensicherheit gewährleisten, da bei den meisten Geräten ein automatischer Sicherungsablauf eingerichtet werden kann, der z. B. jeden Morgen um 12 Uhr eine automatisierte Systemabbildung erstellt. So hat man wichtige Dokumente und Dateien ohne viel Aufwand sicher und von fast überall zugänglich.

Welches Antiviren Programm schützt meinen Computer nun am besten?

Gute Antiviren Programme können heutzutage bereits günstig erworben werden. Nutzt man den Computer nur unregelmäßig und auch nur zum Surfen auf sozialen Medien oder für das Lesen von News oder dem E-Mail Verkehr, reicht meist sogar schon ein kostenloses Antiviren Programm vollkommen aus. Der aktuelle Testsieger ist hier momentan das Antiviren Programm von Avira.

Sollte der Computer allerdings sehr viel häufiger genutzt werden, empfiehlt sich eine Lizenz eines guten Antiviren Programmes. Aus eigener Erfahrung können wir sagen, dass Antiviren Programme von Firmen wie BitDefender, Kaspersky und Norton dem Nutzer einen großen Komfort bieten und viele Aufgaben automatisch übernommen werden, ohne das ein manuelles Eingreifen nötig ist. Addons für E-Mail Programme, Smartphones und Internet Browser übernehmen dann die restliche Arbeit, wodurch auch dort eine enorme Sicherheit gewährleistet wird.

Die Lizenzen sind meist in mehrere aufgeteilt, womit mehrere Rechner mit nur einem Kauf gesichert werden können. Weiterhin gibt es tägliche Updates, die Informationen auch zu neusten Viren, Trojanern und Malware dem Antiviren Programm mitteilt, damit eine schnelle und reibungslose Desinfektion durchgeführt werden kann.

- Autoren Details